代码审计入门 从开发到网络安全的优势转型与PHP漏洞审计实践

随着网络安全威胁的日益增多,越来越多的开发者开始考虑向网络安全领域转型,其中代码审计成为了一条热门路径。特别是对于具有PHP开发背景的程序员来说,这一转型不仅顺理成章,还能充分发挥其既有技能优势。

一、开发背景:转型网络安全的天然优势

拥有开发经验的程序员在转向网络安全,尤其是代码审计时,具备以下核心优势:

- 代码理解能力:熟悉编程逻辑、数据结构及常见框架,能快速理解目标系统的业务逻辑和代码结构。

- 漏洞成因理解:对输入验证、会话管理、数据库操作等常见功能实现有深入理解,能更准确地识别潜在漏洞。

- 修复建议可行性:能够提出具体、可操作的修复方案,而非仅仅指出问题,这在实际工作中至关重要。

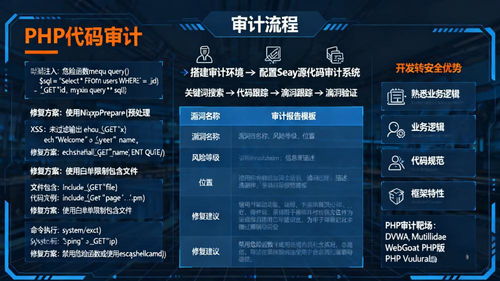

二、PHP漏洞审计:入门要点与实践路径

PHP作为历史上广泛使用的Web开发语言,其代码库中存在大量历史遗留漏洞,是代码审计的重要切入点。入门者可遵循以下路径:

- 基础准备:

- 掌握PHP核心函数与特性,特别是与安全相关的函数如

eval()、system()、mysql_query()等。

- 理解常见Web漏洞原理:SQL注入、跨站脚本(XSS)、文件包含、命令执行等。

- 工具辅助:

- 静态分析工具:如RIPS、PHPStan,辅助发现潜在漏洞模式。

- 动态测试工具:Burp Suite、ZAP,用于验证漏洞可利用性。

- 审计实践:

- 从开源项目开始:选择如WordPress插件、老旧CMS系统进行审计,积累实战经验。

- 关注漏洞模式:例如未过滤的用户输入直接拼接SQL语句、

include函数使用变量未验证等。

三、网络技术开发技能:深化安全视野

除了代码层面的审计,网络技术开发知识能进一步提升安全能力:

- 协议理解:熟悉HTTP/HTTPS、TCP/IP等协议,有助于理解漏洞在网络层面的表现与利用。

- 架构认知:了解负载均衡、微服务、API网关等现代架构,能更全面地评估系统风险。

- 防御思维:结合开发经验,从“构建安全系统”而非仅“找出漏洞”的角度思考,提升整体安全方案设计能力。

四、持续学习与社区参与

转型网络安全是一个持续过程:

- 关注CVE漏洞库、安全博客(如Seclists、OWASP)。

- 参与CTF比赛、开源项目审计,积累实战经验。

- 考取相关认证(如OSCP、GWAPT)系统化提升技能。

###

从开发转向网络安全,特别是代码审计领域,是一条能充分发挥原有技术积淀的道路。PHP漏洞审计作为入门切入点,结合网络技术开发背景,不仅能快速上手,还能逐步形成“开发-安全”双向视角,成为企业急需的复合型安全人才。关键在于将开发中对“构建”的理解,转化为安全领域对“破坏与防御”的洞察,从而在网络安全领域开辟新的职业篇章。

如若转载,请注明出处:http://www.qiaozuoyun.com/product/32.html

更新时间:2026-04-18 21:05:40